2019年5月,浙江省新昌县居民小朱给外婆买了一台功能机。两个多月后,小朱想在移动网上营业厅查询外婆的话费,但是在使用验证码登录过程中,外婆的手机却始终接收不到运营商发送过来的验证码。除此之外,其它短信接收正常,感觉事情蹊跷的小朱赶紧拿着手机,到公安机关报了案。

那么是谁在这些老年机里植入了木马程序?拦截含有验证码的短信有什么样的用途?被植入木马程序的手机到底有多少?

鉴于案情重大,浙江省绍兴市和新昌县两级公安机关成立了专案组,全力展开侦查。通过对话费清单的梳理和分析,民警发现这些老年功能机发送的短信,都集中发到了一个广东深圳的手机号码。据此,民警查到了深圳的一家公司,这家公司通过对老年机的验证码短信进行拦截,获取公民信息。

经查,以犯罪嫌疑人吴某为总经理的这家公司,制作了可以控制手机、识别拦截短信的木马程序,并与主板生产商合作,将木马程序植入到手机主板中。被植入木马程序激活的手机有500多万台,涉及功能机型号4500多种,受害者遍布全国31个省、直辖市、自治区。

2019年9月1日,专案组民警顺藤摸瓜,在深圳抓获其中一个手机主板制造商,现场查获大量植入木马程序的手机主板。

那么手机主板是如何被植入木马程序的?犯罪分子非法获得的手机通讯信息又是如何被用来“薅羊毛”的呢?

据民警介绍,老年机价格便宜,成本只有10多元,在网上的销售价格也只有几十元。这些被做了手脚的手机,只要插入电话卡,主板里的木马程序就会运行,向后台发送短信,犯罪团伙就可以实时对这个手机进行控制。

犯罪嫌疑人 吴某:这个软件内置到了功能机里面,我们就可以获取到一条销量统计,这个销量统计里面就包含了电话号码,当然也具备拦截验证码的功能。

在这条黑色产业链上,木马制作公司的下游包括了对码、接码、“薅羊毛”环节。吴某团伙利用木马程序获取的手机号、验证码就流向了这三个环节。

对码平台,是手机号和验证码的接收平台,他们要确保每个验证码和对应的手机号相一致;接码平台相当于二级批发商,他们从吴某公司的对码平台获取到手机号和验证码,然后再通过QQ群销售给“薅羊毛”的团伙和个人。民警查获的一个叫番薯的平台,是其中最大的接码平台。

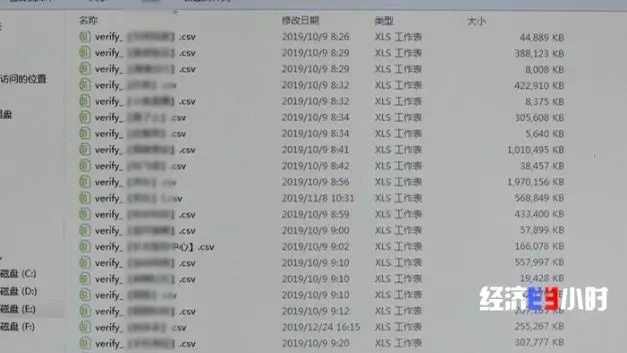

从吴某公司查获的后台服务器数据可以看到,这些非法获取到的手机号被用来注册各个平台的手机客户端,包括电商平台、视频网站、订票网站、酒店App等,而短信验证码的内容主要为新用户注册验证码。

犯罪嫌疑人 王某:会给每一个新用户10元红包,我们的方法就是想办法把这个10元红包变现,有人购买物品然后把物品卖掉、有人直接找网店商量,买东西后商家不发货,直接给买方打钱。

同样是“薅羊毛”,以前都是通过购买黑卡、工业卡,或者自己养卡来“薅羊毛”。这个案件中犯罪分子利用技术手段,通过植入木马病毒实现控制、获取手机号资源,并搭建对码平台出售给接码平台和下游非法牟利,具有更大的隐蔽性,而且成本也更低。